„Klatschsucht und Gerüchte werden sich ausbreiten und die Fundamente der Staaten erschüttern! Psychische und physische Schäden bei den „dem Telephonieren verfallenen Personen“ werden das öffentliche Gesundheitswesen vor ungeahnte Probleme stellen.“1 .

Auf der einen Seite müssen technische Systeme mit Vorurteilen leben. Auf der anderen Seite wollen aber Menschen trotz Technik leben. Es ist also schon notwendig, dass Gefahrenpotential einer Technik richtig abzuschätzen und berechtige Sorgen erst zu nehmen.

Georges Orwells Buch „1984“ beschreibt das „allgegenwärtige Auge des großen Bruders“ als eine negative Folge für die Gesellschaft mit Computern, neuen Medien und Telekommunikation.

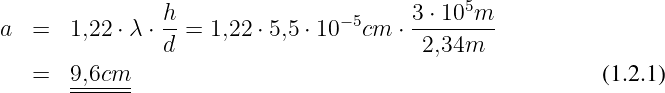

Der Späher-Satellit „Keyhole 11“ in einer Höhe von h = 300km übermittelt 1995 digitale Bilder mit einer Auflösung von2

KH-12 besitzt einen Spiegel mit einem Durchmesser von 4,04 m. Die optischen Sensoren arbeiten im sichtbaren und im niedrigen Infrarotspektrum, um Hitzequellen und getarnte bzw. unterirdische Ziele lokalisieren und identifizieren zu können.

Über seine Existenz kann nur spekuliert werden, angeblich wurden drei Satelliten dieser Serie bis 2005 im All positioniert. Die Bezeichnung KH-13 ist nicht offiziell bestätigt. Die Bezeichnungen 8X und EIS (Enhanced Imaging System) wurden ebenfalls erwähnt.

Blackjack heißt ein neues Raumfahrtprojekt des US-Militärs3

bei dem statt großer Spezialsatelliten eine Flotte von mindestens zwei Dutzend sogenannter Mikrosatelliten von nur 150 Kilogramm die Weltraumüberwachung übernehmen.

Diese Blackjack-Satelliten sollen bis 2030 in zwei Bahnebenen unterhalb von 500 Kilometern die Erde umkreisen. Kein Ort auf der Erde bliebe den Kamera- und Radaraugen verborgen.

Nicht die verfügbare Technologie, sondern vielmehr die politische Steuerung von Informations- und Kommunikationssystemen ist problematisch geworden. Nicht das Messer an sich ist schlecht, sondern derjenige, den es zum Mörder macht. Aber soll man deshalb alle Messer verbieten?

Beschluss zur Einführung eines Staatstrojaners in Deutschland um die WhatsApp-Kommunikation vor der Verschlüsselung mitlesen zu können …

Die Kommunikationstechnik stellt die Organisations-, Aufbereitungs-, Sende- und Empfangstechnologie bereit zum Transport vom Information an jeden gewünschten Ort.

In der KT gibt es nur wenige „Brücken“ zwischen den Welten (Auslandstelefonie → Frankfurt und eMail über Router ins WIN), die lückenlos überwachbar sind und auch überwacht durch BND und / oder NSA4 werden durch PRISM und / oder TEMPORA und / oder …

Verwenden wir heute nicht eigentlich schon alle Smartphones als ein „CLOSED-BOX-SYSTEM“, bei dem wir dem Betriebssystem (Android oder iOS) trauen MÜSSEN und bei dem wir in der Hardware keine Hintertür suchen und finden können?

§ 110 - Telekommunikationsgesetz (TKG)6

- Wer eine Telekommunikationsanlage betreibt,

mit der öffentlich zugängliche Telekommunikationsdienste

erbracht werden, hat

- ab dem Zeitpunkt der Betriebsaufnahme auf eigene Kosten technische Einrichtungen zur Umsetzung gesetzlich vorgesehener Maßnahmen zur Überwachung der Telekommunikation vorzuhalten und organisatorische Vorkehrungen für deren unverzügliche Umsetzung zu treffen,

- in Fällen, in denen die Überwachbarkeit nur durch das Zusammenwirken von zwei oder mehreren Telekommunikationsanlagen sichergestellt werden kann, die dazu erforderlichen automatischen Steuerungsmöglichkeiten zur Erfassung und Ausleitung der zu überwachenden Telekommunikation in seiner Telekommunikationsanlage bereitzustellen sowie eine derartige Steuerung zu ermöglichen,